Approche

Respecter les lois, prévenir les détournements, protéger les équipes et les données, et réduire les risques en laboratoire

La sécurité de la recherche repose d’abord sur la capacité des personnes qui mènent des travaux à anticiper les risques et de mettre en place des mesures concrètes pour protéger leurs projets et leurs équipes, tout en réduisant au minimum les vulnérabilités. Elle englobe des actions qui préservent le personnel, les connaissances et les infrastructures contre toute menace pouvant compromettre leur intégrité.

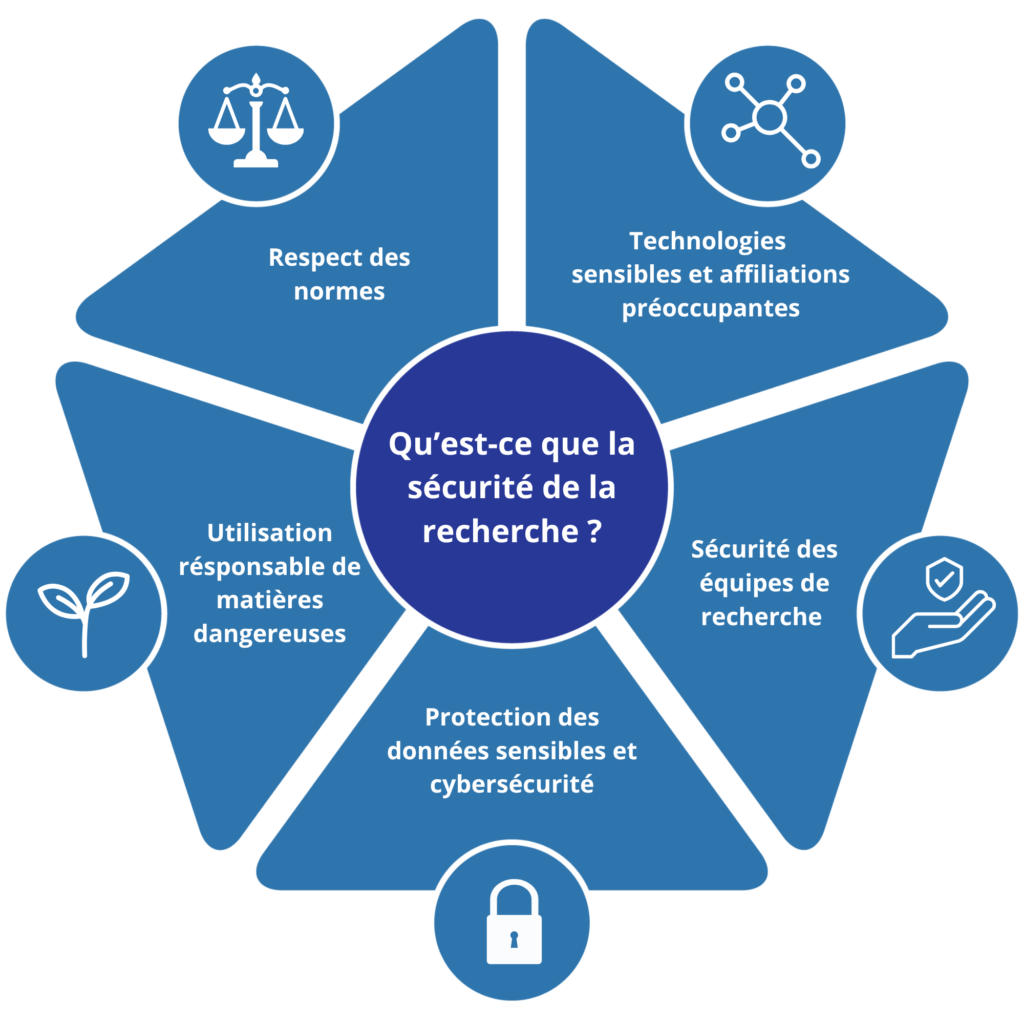

Pour répondre à ces actions, l’UQAM inclut cinq axes de travail clés fortement imbriqués :

Figure 2 : Agencement de la sécurité de la recherche

Respect des normes

Les projets de recherche doivent respecter diverses normes provinciales, fédérales et internationales, selon leur domaine. Les équipes de recherche de l’UQAM doivent s’assurer que leurs activités respectent, entre autres, les sanctions en vigueur ainsi que les mécanismes légaux canadiens visant à prévenir l’accès ou le transfert de technologies sensibles et de marchandises à double usage ou à application militaire*.

Technologies et marchandises contrôlées

Contrôles canadiens à l’exportation

Certains produits fabriqués au Canada, par exemple des armes conventionnelles et munitions, des marchandises à double usage, la technologie des missiles et des fusées, la technologie spatiale et les armes chimiques et biologiques, peuvent nécessiter une licence délivrée par Affaires mondiales Canada avant d’être exportée. Leur contrôle, à travers la Loi sur les licences d’exportation et d’importation (LLEI) et par la Liste des marchandises et technologies d’exportation contrôlée (LMTEC), permet de protéger la sécurité nationale et internationale.

Règlement sur l’administration des exportations (EAR)

Plusieurs biens sensibles fabriqués aux États-Unis (composantes, produits, logiciels, technologies, etc.), et à l’étranger (qui incorporent des composants ou technologies contrôlées des États-Unis), peuvent nécessiter une licence pour l’importation au Canada et l’exportation à des pays tiers (certaines lois des États-Unis ont une portée extraterritoriale).

Sanctions

Le Canada dispose de trois outils législatifs permettant l’imposition de sanctions :

- La Loi sur les Nations Unies permet d’imposer des sanctions multilatérales en vertu d’une résolution adoptée par le Conseil de sécurité des Nations Unies.

- La Loi sur les mesures économiques spéciales (LMES) autorise le Canada à imposer des sanctions à des États en cas de violations graves de la paix, de la sécurité internationale, des droits de la personne ou d’actes majeurs de corruption, et à participer à des mesures multilatérales.

- La Loi sur la justice pour les victimes des dirigeants étrangers corrompus (LJVDEC) permet d’imposer des gels d’avoirs à des individus en raison d’une violation grave aux droits de la personne contre certains groupes ou d’actes de corruption importants.

Autres normes

- La recherche sur des domaines liés aux programmes nucléaires est assujettie à la LLEI et au Règlement sur le contrôle de l’importation et de l’exportation aux fins de non-prolifération nucléaire.

- Tous les partenariats de recherche avec des institutions ou avec des collègues qui se trouvent dans un pays de la Liste de pays visés de la LLEI doivent être autorisés par l’octroi d’une licence d’Affaires mondiales Canada.

Technologies sensibles et affiliations préoccupantes

Le gouvernement du Canada a identifié une série de domaines de recherche sensible. Les Lignes directrices sur la sécurité nationale pour les partenariats de recherche et la Politique sur la recherche en technologies sensibles et sur les affiliations préoccupantes visent à protéger l’écosystème de recherche canadien des acteurs étrangers qui pourraient tenter d’accéder à des connaissances et des innovations de pointe pour tirer un avantage potentiellement nuisible pour le Canada.

Sécurité et bien-être des équipes de recherche

La sécurité des équipes de recherche est le résultat d’une action concertée :

- Le Service de développement organisationnel œuvre à bonifier son offre de services d‘accompagnement aux équipes de recherche déployés sur le terrain au Canada pour assurer leur santé mentale et physique.

- Le Service des relations internationales met à disposition des ressources pour les membres du corps professoral, le personnel de soutien et les personnes étudiantes de l’UQAM pour les déplacements internationaux.

Protection de données sensibles et cybersécurité

La gestion de données de recherche fait référence aux processus qui encadrent la collecte, la documentation, le stockage organisé et documenté des données dans des espaces dédiés à cet usage, afin d’en assurer la conservation, et d’en faciliter le partage et la réutilisation dans le respect des principes F.A.I.R. Les données de recherche sensibles occupent une place singulière dans la GDR, car elles nécessitent des mesures spécifiques pour garantir la confidentialité, l’intégrité et la conformité réglementaire.

Toutes les données sensibles ne sont pas des données de recherche et toutes les données de recherche ne sont pas nécessairement sensibles. Ainsi, une base de données contenant des renseignements personnels est considérée comme sensible même si elle ne comporte aucun élément scientifique, alors que des données expérimentales portant sur un phénomène physique peuvent être diffusées lorsqu’elles ne présentent aucun risque pour la sécurité.

En règle générale, les données sensibles doivent être détruites une fois le projet de recherche terminé. Dans bien des cas, leur conservation à long terme n’est d’ailleurs pas prévue dans les pratiques courantes de gestion de recherche de données de recherche, sauf lorsque des dispositions contractuelles particulières exigent un traitement différent. La protection des données sensibles inclut deux volets visant la réduction des risques de vol, de copie ou de modification des informations critiques :

- Une cybersécurité renforcée est centrale pour la sécurité de la recherche, car elle fournit les mécanismes techniques et organisationnels pour éviter leur accès et leur modification ou divulgation non autorisée. Du point de vue de la sécurité de la recherche, il est essentiel de distinguer la cybersécurité générale — de portée large, visant à protéger l’ensemble des systèmes informatiques, réseaux et infrastructures contre les cyberattaques (p. ex. : ransomware, phishing, intrusion) — de la cybersécurité appliquée à la protection des données sensibles, de portée spécifique, centrée sur la confidentialité, l’intégrité et la disponibilité, afin de prévenir la cyber-intrusion pouvant mener à la divulgation, la modification ou la perte de données critiques.

- Le contrôle de l’accès physique aux locaux de recherches sensibles (p.ex. : registres des visiteurs; utilisation de mesures de prévention contre le vol; formation à la sécurité; activités de sensibilisation) est important pour éviter que des personnes non autorisées accèdent à des équipements ou des documents contenant des données sensibles.

Utilisation responsable de matières dangereuses

L’utilisation responsable des matières dangereuses couvre l’ensemble du cycle de vie des substances, de leur acquisition jusqu’à leur élimination, en mettant l’accent sur la prévention des risques pour la santé, la sécurité et l’environnement. Cela regroupe l’ensemble des principes, techniques et pratiques visant à prévenir toute exposition involontaire ou libération accidentelle. Cela encadre également l’entreposage et le transport, à l’intérieur comme à l’extérieur de l’UQAM, et l’élimination des déchets dangereux conformément aux normes en vigueur.

L’équipe de gestion des matières dangereuses du Service du développement organisationnel soutient les programmes de prévention des risques chimiques, de biosécurité et de radioprotection. Elle réalise des analyses de risques, effectue des inspections et fournit conseils et formations aux utilisateurs ainsi qu’aux personnes responsables d’espaces où sont manipulées ou entreposées des matières potentiellement dangereuses, afin d’atténuer les risques associés.

La gestion des risques chimiques est notamment encadrée par le Système d’information sur les matières dangereuses utilisées au travail (SIMDUT) ainsi que la Loi sur la santé et sécurité du travail.

Le Comité institutionnel des risques biologiques (CIRB) de l’UQAM applique la Politique sur la santé, la sécurité et l’environnement de travail et approuve les activités de recherche impliquant du matériel ou des organismes comportant des risques biologiques, ou des composants susceptibles d’en contenir. Pour en savoir plus sur l’approche de biosécurité de l’UQAM, visitez le site de l’équipe de Gestion des matières dangereuses.